Primært ble hacking brukes i de "gode gamle dager" for å lære om systemer og IT generelt. I de senere årene, takket være noen skurk skuespillere, har hacking tatt på mørke konnotasjoner. Omvendt, mange selskaper ansette hackere å teste styrker og svakheter ved sine egne systemer. Disse hackere vet når du skal stoppe, og den positive tillit de bygge tjener dem en stor lønn.

Hvis du er klar til å dykke i og lære kunsten, vil vi dele noen tips som hjelper deg i gang!

Trinn

Før du hacke

-

1Lær et programmeringsspråk. Du bør ikke begrense deg til noen bestemt språk, men det er noen retningslinjer.

- C er språket Unix ble bygget med. Det (sammen med assembly) lærer noe som er svært viktig i hacking: hvordan hukommelsen virker.

- Python eller Ruby er på høyt nivå, kraftig skriptspråk som kan brukes til å automatisere ulike oppgaver.

- Perl er et fornuftig valg i dette feltet også, mens PHP er verdt å lære fordi flertallet av web-applikasjoner bruker PHP.

- Bash skripting er et must. Det er hvordan du enkelt manipulere Unix / Linux-systemer-skriving skript, som vil gjøre det meste av jobben for deg.

- Assembly er en må-vite. Det er den grunnleggende språk som prosessoren forstår, og det er flere varianter av den. På slutten av dagen, blir alle programmer slutt tolket som montering. Du kan ikke virkelig utnytte et program hvis du ikke vet forsamlingen.

-

2Kjenn dine mål. Prosessen med å samle informasjon om målet ditt er kjent som telling. Jo mer du vet på forhånd, jo færre overraskelser du vil ha.

Hacking

-

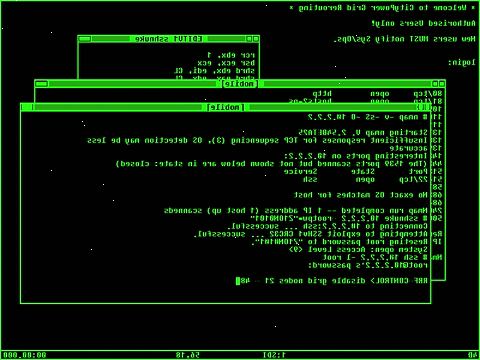

1Bruk en * nix terminal for kommandoer. vil bidra til å emulere en * nix for Windows-brukere. Nmap særlig bruker WinPcap å kjøre på Windows og krever ikke Cygwin. Imidlertid virker Nmap dårlig på Windows-systemer på grunn av mangel på rå stikkontakter. Du bør også vurdere å bruke Linux eller BSD, som er både mer fleksibel, mer pålitelig og sikrere. De fleste Linux-distribusjoner kommer med mange nyttige verktøy forhåndsinstallert.

-

2Sikre maskinen først. Sørg for at du har forstått alle vanlige teknikker for å beskytte deg selv. Starte med det grunnleggende - har du funnet en server-hosting et nettsted om ulovlig eller muligens dårlig aktivitet? Forsøke å banalisere det på noen måte du kan. Ikke endre området, bare gjøre den din.

-

3Test målet. Kan du nå det eksterne systemet? Selv om du kan bruke verktøyet (som er inkludert i de fleste operativsystemer) for å se om målet er aktiv, kan du ikke alltid stole på resultatene - det er avhengig av ICMP-protokollen, som lett kan slås av ved paranoide systemadministratorer.

-

4Hvilket operativsystem (OS). Kjør en scan av portene, og prøv POF, eller nmap til å kjøre en port scan. Dette vil vise deg hvilke porter som er åpne på maskinen, operativsystemet, og kan også fortelle deg hvilken type brannmur eller ruter de bruker slik at du kan planlegge et kurs av handlingen. Du kan aktivere OS deteksjon i nmap ved å bruke-O-bryteren.

-

5Finne en bane eller åpen port i systemet. Vanligste portene som FTP (21) og HTTP (80) er ofte godt beskyttet, og muligens bare sårbare for utnyttelser ennå ikke er oppdaget.

- Prøv andre TCP-og UDP-porter som kan ha blitt glemt, for eksempel Telnet og ulike UDP-porter igjen åpen for LAN gaming.

- En åpen port 22 er vanligvis tegn på en SSH (Secure Shell)-tjeneste som kjører på målet, som noen ganger kan bli bruteforced.

-

6Knekke passord eller autentisering prosess. Det finnes flere metoder for å knekke et passord, inkludert brute force. Ved hjelp av brute force på et passord er et forsøk på å prøve alle mulige passord som finnes i en forhåndsdefinert ordbok av brute force programvare

- Brukerne er ofte motet fra å bruke svake passord, så rå makt kan ta mye tid. Imidlertid har det vært store improvenments i brute-force teknikker.

- De fleste hashing algoritmer er svak, og du kan significally forbedre cracking hastighet ved å utnytte disse svakhetene (som du kan kutte MD5 algoritmen i 1/4, som vil gi stor fartsøkning).

- Nyere teknikker bruker grafikkortet som en annen prosessor - og det er tusenvis av ganger raskere.

- Du kan prøve å bruke Rainbow Tables for de raskeste passord sprengning. Legg merke til at passord sprengning er en god teknikk bare hvis du allerede har hash av passord.

- Prøver alle mulige passord under pålogging til ekstern maskin er ikke en god idé, som det er lett oppdages av Intrusion Detection systemer, forurenser systemet logger, og det kan ta år å fullføre.

- Det er ofte mye lettere å finne en annen vei inn i et system enn å knekke passord.

-

7Få super-brukerrettigheter. Prøv å få root privilegier hvis målretter en * nix-maskin, eller administratorrettigheter hvis du tar på Windows-systemer.

- Mest mulig informasjon som vil være av vital interesse er beskyttet og du trenger en viss grad av autentisering for å få det. Hvis du vil se alle filene på en datamaskin du trenger super-brukerrettigheter - en brukerkonto som er gitt de samme rettighetene som "root" bruker i Linux-og BSD-operativsystemer.

- For rutere dette er "admin" kontoen som standard (med mindre det er endret), for Windows, er dette administratorkontoen.

- Få tilgang til en tilkobling betyr ikke at du kan få tilgang til alt. Bare en superbruker, administrator kontoen, eller root-kontoen kan gjøre dette.

-

8Bruk ulike triks. Ofte, for å få super-user status må du bruke taktikk som å lage en buffer overflow, som fører til at minne til å dumpe og som tillater deg å injisere en kode eller utføre en oppgave på et høyere nivå enn du vanligvis autorisert.

- I unix-lignende systemer dette vil skje hvis avlyttet programvare har setuid biten satt, slik at programmet vil bli gjennomført som en annen bruker (super-brukeren for eksempel).

- Bare ved å skrive eller finne et usikkert program som du kan utføre på sin maskin vil tillate deg å gjøre dette.

-

9Lag en bakdør. Når du har fått full kontroll over en maskin, er det en god idé å sørge for at du kan komme tilbake igjen. Dette kan gjøres ved å backdooring et viktig system service, som for eksempel SSH server. Imidlertid kan din bakdør bli fjernet i løpet av neste system oppgradering. En virkelig erfaren hacker ville bakdør kompilatoren selv, så hver kompilert programvare ville være en mulig måte å komme tilbake.

-

10Dekke sporene. Ikke la administrator vite at systemet er kompromittert. Ikke endre nettsiden (hvis noen), og ikke lage flere filer enn du egentlig trenger. Ikke opprett flere brukere. Handle så raskt som mulig. Hvis du lappet en server som SSHD, sørg for at den har en hemmelig passord hardkodet. Hvis noen prøver å logge inn med dette passordet, må serveren la dem inn, men bør ikke inneholde noen avgjørende informasjon.

Tips

- Husk, hvis målet er ikke å gjøre sitt beste for å holde deg ut, vil du aldri bli god. Selvfølgelig ikke får cocky, ikke tenke på deg selv som den beste av de beste. Gjør dette målet: Du må bli bedre og bedre. Hver dag som du ikke lærte noe nytt er en bortkastet dag. Du er alt som teller. Bli best, for enhver pris. Det er ingen halv-måter, må du gi fullt av deg selv. Som Yoda ville si, "gjør eller ikke. Det er ingen prøve."

- Det er en stor forskjell mellom en hacker og en cracker. En cracker er motivert av ondsinnede (nemlig: penger) årsaker, mens hackere forsøke å hente informasjon og få kunnskap gjennom leting - ("omgåelsen sikkerhet"), for enhver pris og på en måte som kanskje ikke alltid være lovlig.

- Med mindre du er en ekspert eller en profesjonell hacker ved hjelp av disse taktikk på en populær bedrifts-eller offentlig datamaskin er å be om trøbbel. Husk det er folk litt mer kunnskapsrike enn dere som beskytter disse systemene for en levende. Når funnet, de noen ganger overvåke inntrengere å la dem anklage seg selv først før rettslige skritt blir tatt. Dette betyr at du kanskje tror du har fri tilgang etter hacking inn i et system, når det faktisk, du blir overvåket, og kan stoppes når som helst.

- Les bøker diskuterer TCP / IP-nettverk.

- Husk at hacking ikke om å bryte inn i datamaskiner, får en godt betalt jobb, selge utnytter på det svarte markedet, og heller ikke hjelpe noen kompromiss sikre maskiner. Du er ikke her for å hjelpe admin gjøre jobben sin. Du er her for å bli best.

- Hackere er de som bygde internett, gjorde Linux, og arbeidet med åpen kildekode. Det er lurt å se nærmere på hacking som det er ganske respektert, og krever mye faglig kunnskap til å gjøre noe alvorlig i reelle omgivelser.

- Selv om det er flott at det er mange juridiske, trygge treningsfelt tilgjengelig for alle, er den triste sannheten at du ikke vil bli enda middelmådig hvis du ikke utfører potensielt ulovlige handlinger. Du kan ikke bli noen hvis du ikke vil finne reelle problemer på virkelige systemer, med den reelle risikoen for å bli tatt. Ha det i tankene.

Advarsler

- Selv om du kanskje har hørt det motsatte, ikke hjelpe noen å oppdatere sine programmer eller systemer. Dette regnes som ekstremt halt og fører til å bli utestengt fra de fleste hacking lokalsamfunn. Og hvis du vil slippe en privat utnytte noen funnet, kan han bli din fiende - og han er nok bedre enn du er.

- Ikke slette hele loggfiler, i stedet, bare fjerne bare de avslørende oppføringer fra filen. Det andre spørsmålet er, er det en backup loggfil? Hva om de bare se etter forskjeller og finne de eksakte ting du slettet? Tenker alltid på dine handlinger. Det beste er å slette tilfeldige linjer av loggen, inkludert ditt.

- Hacking inn i andres system kan være ulovlig, så ikke gjør det med mindre du er sikker på at du har tillatelse fra eieren av systemet du prøver å hacke eller du er sikker på at det er verdt det og du vil ikke bli fanget.

- Misbruke denne informasjonen kan være en lokal og / eller føderal kriminell handling (kriminalitet). Denne artikkelen er ment å være informativ og bør bare brukes for etisk - og ikke ulovlig - formål.

- Vær ekstremt forsiktig hvis du tror du har funnet en veldig enkel sprekk eller en grov feil i sikkerhetsadministrasjon. En sikkerhet profesjonell beskytte at systemet kan være å prøve å lure deg eller sette opp en.

- Hvis du ikke er komfortabel med dine ferdigheter, unngå å bryte seg inn bedrifter, myndigheter eller militære nettverk. Selv om de har svak sikkerhet, kunne de ha mye penger for å spore og slå deg. Hvis du finner et hull i et slikt nettverk, er det best å overlate det til mer erfaren hacker som du stoler på som kan sette disse systemene til god bruk.

- Aldri gjøre noe bare for moro skyld. Husk det er ikke et spill for å hacke seg inn i et nett, men en makt til å forandre verden. Ikke kast det på barnslige handlinger.

Ting du trenger

- A (rask operativ) PC eller bærbar PC med en tilkobling til Internett.

- En proxy (valgfritt)

- En IP-scanner

- Petaflops Hjelp