Nedlasting av programvare har blitt en stressende oppgave. I en verden der anonymitet betyr mye det er de som ville kaste personvernet til vinden og se på hver manøver. Men det er mange ting du kan gjøre for å laste opp og ned anonymt, vil dette konseptet bli utforsket nedenfor.

Trinn

- 1Det er mange måter å skjule seg spor på informasjonen motorvei. Den viktigste måten folk sette et ansikt på en datamaskin er med datamaskiner IP-adressen. At antallet kan lett gjøres om til en ekte adresse med minimal innsats. Derfor nesten alle anonyme tjenester håndtere utelukkende med IP-adresser. IP anti-deteksjon kan inndeles i en av to kategorier. Nemlig:

- Programvare Basert:

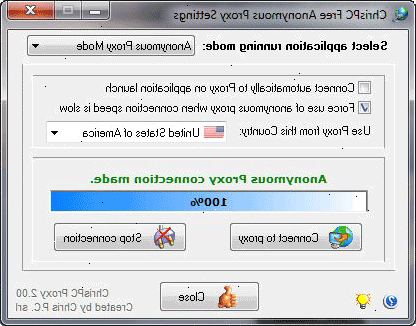

- Proxy: En proxy på en enkel måte er en annen datamaskin der ute et sted som spretter tilkoblingen til der du vil den skal gå. Du kan laste ned add-ons for Firefox så disse proxy "Adresser" kan tastes inn

- Liste Blokkering: Liste er utarbeidet av ulike PC-adresser som folk ønsker å blokkere fra deres tilknytning. Ved hjelp av denne tjenesten kan man til en viss grad blokk regjeringen, RIAA, spyware nettsteder og enda annonser. En populær gratis liste blokkerer verktøyet kalles peer verge.

- Bounce link: Noen hosting nettsteder lar deg laste ned en link som de selv har på lager som brukere har lastet opp. Etter en ansvarsfraskrivelse tar de ikke ansvar for koblinger som brukerne laste opp, noen til og med slette IP-adressen logger, eller

- Hardware Basert: Ved å legge til eller fjerne visse deler fra en datamaskin en person kan nå et nivå av høy anonymitet.

- NIC-USB: Ved å fjerne din Internett-kortet du oppnå perfekt anonymitet, kan de ikke komme gjennom strømledningen ikke sant? Men hvis du ønsker å være på nett kan det være bedre å investere i noen hardware som vil ta deg dit. Få deg et høyt volum data recovery stasjonen, kort sagt en stor USB flash-stasjon. Installere et operativsystem, og alt du trenger å gjøre for å bruke en tilfeldig datamaskiner BIOS setup å starte datamaskinen opp fra USB. Dette kommer godt med i pizza steder med høy hastighet, eller enda noen kaffebarer. Men du må da være anonym i det virkelige liv, og vil til slutt nødt til å lære avanserte SSH-protokollene.

- Differential Porting: To datamaskiner kan være hitched sammen ved hjelp av parallelle eller serielle kabler også, gitt at riktig maskinvare og programvare vilkår er oppfylt. Ved hjelp av denne metoden flere datamaskiner kan bli spent sammen med blandede fullmakter og porter for å forvirre noen ville være nede peeper.

- Airsnorting: Med en trådløs laptop man kan sitte utenfor en kaffebar. Ved å bruke en navnløs Linux applikasjon kan man finne de usynlige krypteringsnøkler som flyter gjennom luften under trådløse overføringer og dermed gi deg den gylne billett til deres tilknytning. Dette kombinert med SSH-protokollen vil sette deg online nesten hvor som helst.

- SSH-protokollen: Med en liten PirateRay program som bruker SSH sikker tunnel til en av de PirateRay servere. En bruker kan velge enten en bestemt server eller angi innstillingene for å aktivere tilfeldig utvalg av serveren når du starter programmet.

- Programvare Basert:

Etter det, er alle data som brukeren mottar eller overfører kryptert. Alle operasjoner som skal utføres Torrent nettverket skjer ved hjelp av en IP-adressen til en server som er plassert i den andre enden av verden. Logge på ikke skjer på de samme serverne, slik at brukeren kan være trygg på sin sikkerhet og anonymitet.

Advarsler

- Den beste måten å unngå å bli fanget er ikke å gjøre noe ulovlig. Oppsøke lovlige alternativer når det er mulig, selv om det ikke er så praktisk.

- Bærbare datamaskiner har IP-adresser akkurat som stasjonære.

- IP-adresser er egentlig aldri usynlig. Ved å bruke proxyer kan man bremse deteksjon ned, men vil aldri laste sporløst. Vær også oppmerksom på at fullmakter tregere Internett-hastigheten betraktelig.

- Noen tilstrekkelig bestemt, som RIAA, kunne bryte anonymitet gitt nok tid. Dette gjelder uansett hvor hardt du prøver, trafikken har fortsatt å gå gjennom mange rutere og servere.

- Den eneste virkelig anonym tilkobling er den du kan putte i lommen og ta med deg.